Doorzoek de gemeenschap

Toont resultaten voor tags 'veiligheid'.

9 resultaten gevonden

-

NCC Rapport Treat Pulse aanvallen februari

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

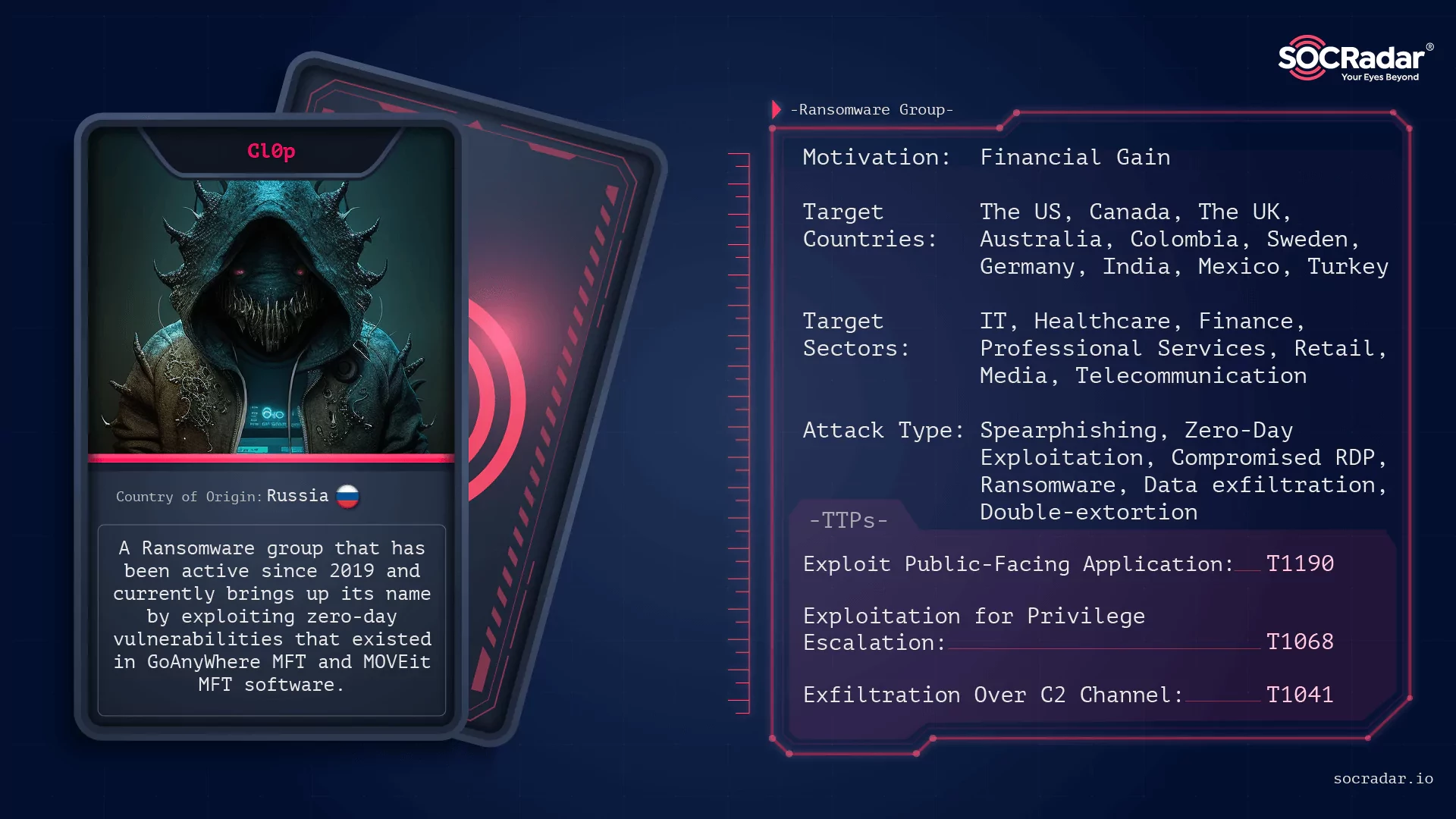

Heropleving van Clop Stimuleert Ransomware-aanvallen in Februari De exploitatie van twee nieuwe kwetsbaarheden in een populaire bestandsoverdrachtservice heeft geleid tot een aanzienlijke toename van de Clop-ransomwaregroep in februari, aldus NCC. In februari 2025 steeg het aantal ransomware-aanvallen met maar liefst 50% ten opzichte van januari, waarbij bijna 40% van deze aanvallen kan worden toegeschreven aan de heropleving van de Clop/Cl0p-groep, volgens het nieuwste maandelijkse Threat Pulse-rapport van de NCC Group. Gedurende de vier weken van 1 tot 28 februari registreerde NCC 886 ransomware-aanvallen, een stijging van 590 in januari en 403 in dezelfde periode vorig jaar. De aandeel van Clop in dit totaal was “ongewoon” hoog, als directe gevolg van een massale publiciteitscampagne waarin slachtoffers van de aanvallen via twee zero-day-exploits in de Cleo-bestandsoverdrachtsoftware aan de schandpaal werden genageld. Zoals cybercriminaliteitswatchers weten, staat de Clop-groep bekend om het gericht zoeken naar en exploiteren van bestandsoverdrachtservices. In 2023 organiseerden ze een massale hack van gebruikers van de MOVEit-service van Progress Software, wat destijds een vergelijkbaar effect had. NCC merkt echter op dat Clop ook bekend staat om het overdrijven van hun claims om meer aandacht te trekken. Hoewel er geen twijfel bestaat dat ze een zeer agressieve dreiging vormen, kunnen de gepresenteerde cijfers gemanipuleerd zijn. Desondanks overtrof de groep haar dichtstbijzijnde concurrenten aanzienlijk, waarbij RansomHub 87 aanvallen uitvoerde, Akira 77 en Play 43. “Het aantal ransomware-slachtoffers bereikte in februari recordhoogtes, met een stijging van 50% in vergelijking met januari 2025, waarbij Cl0p de leiding nam,” aldus Matt Hull, hoofd dreigingsintelligentie bij NCC. “In tegenstelling tot traditionele ransomware-operaties was Cl0p's activiteit niet gericht op het versleutelen van systemen – het ging om grootschalige datadiefstal.” “Door onopgeloste kwetsbaarheden in veelgebruikte bestandsoverdrachtsoftware te exploiteren, vergelijkbaar met wat we zagen met MoveIT en GoAnywhere, konden ze gevoelige informatie exfiltreren en zullen ze nu druk uitoefenen op slachtoffers om te betalen. Deze verschuiving naar datadiefstal en afpersing wordt de standaardstrategie voor ransomwaregroepen, waardoor ze meer organisaties kunnen targeten en hun onderhandelingspositie kunnen maximaliseren,” voegde hij eraan toe. De aanvallen van Clop op Cleo werden uitgevoerd via twee veelvoorkomende kwetsbaarheden en blootstellingen (CVEs), die zijn gecategoriseerd als CVE-2024-50623 en CVE-2024-55956. De eerste maakt het mogelijk om schadelijke bestanden naar een server te uploaden die vervolgens kan worden uitgevoerd voor het verkrijgen van remote code execution (RCE). Dit probleem ontstaat door een onjuiste behandeling van bestandsuploads in de Autorun-directory, die kan worden geëxploiteerd door een op maat gemaakte aanvraag te verzenden om bestanden op te halen of om schadelijke bestanden te uploaden. De tweede kwetsbaarheid maakt RCE mogelijk via Autorun, waardoor niet-geauthenticeerde gebruikers willekeurige Bash- of PowerShell-opdrachten op de host kunnen importeren en uitvoeren met de standaardinstellingen van de Autorun-directory. Deze fout stelt een aanvaller ook in staat om modulaire Java-backdoors te implementeren om gegevens te stelen en lateraal te verplaatsen. Patches zijn beschikbaar voor beide kwetsbaarheden, maar volgens NCC blijven veel organisaties die Cleo gebruiken kwetsbaar vanwege vertraagde updates of onvoldoende mitigaties. Politieke Chaos en de Focus van Bedreigers op de VS Opmerkelijk in de gegevens van NCC deze maand was de omvang van ransomware-aanvallen die gericht zijn op doelwitten in de VS – met Noord-Amerika goed voor 65% van de waargenomen incidenten, vergeleken met 18% in Europa en 7% in Azië. In november vorig jaar meldde het NCC Threat Pulse-rapport vergelijkbare statistieken en werd het hoge aantal aanvallen toegeschreven aan het chaotische geopolitieke landschap. Deze trend lijkt alleen maar aan kracht te winnen sinds president Trump in januari 2025 terugkeerde naar het Witte Huis, wat tegelijkertijd de druk op Iran opvoerde om zijn nucleaire ambities te beperken en leidde tot een aanzienlijke verslechtering van de relaties tussen de VS en Oekraïne, naast een dooi in de houding ten opzichte van het Russische regime. NCC merkte op dat het aanzienlijke “kansen” voor bedreigers in zowel Iran als Rusland zag om te profiteren van de snel veranderende Amerikaanse politiek. In het geval van Iran suggereerde het dat Teheran mogelijk zijn door de staat gesteunde cybercapaciteiten zou uitbreiden en nauwere banden met China zou zoeken; terwijl in Europa het Russischsprekende cybercriminaliteits-ecosysteem mogelijk zijn targeting van Amerikaanse slachtoffers zou kunnen verlichten als de dooi aanhoudt. Maar voor nu blijven Russischsprekende ransomwaregroepen de Amerikaanse doelwitten aanvallen en, op korte termijn, signaleert NCC aanzienlijke zorgen over de dramatische bezuinigingen die door het Department of Government Efficiency (DOGE) worden doorgevoerd. Deze bezuinigingen, gepresenteerd door Trump als een aanval op de verspilling in Washington DC, hebben al geleid tot duizenden ontslagen van overheidsmedewerkers, onder leiding van tech-oligarch Elon Musk. NCC gaf aan dat zowel financieel als geopolitiek gemotiveerde bedreigers waarschijnlijk van plan zijn om te profiteren van de verwarring en verstoring die waarschijnlijk hebben geleid tot aanzienlijke afwijkingen van de normale cyberstandaarden en -processen binnen de federale overheid. Stress en onzekerheid verhogen ook het risico van disruptieve aanvallen en leiden tot interne bedreigingen. Verontrustend is dat een 19-jarige DOGE-medewerker met hoog niveau toegang tot gevoelige overheids-IT-systemen ook werd aangetroffen als een voormalig lid van een cybercrimineel netwerk dat bekendstaat als The Com. NCC merkte op dat de Amerikaanse Huiscommissie voor Toezicht en Overheidsherformering had opgeroepen tot het stopzetten van de activiteiten van DOGE en waarschuwde voor “roekeloze minachting van kritieke cyberbeveiligingspraktijken.” -

Let op: gratis converters kunnen ongewenste extra's meeleveren.

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

Neem deze belangrijke FBI-waarschuwing over gratis online bestandconverters serieus In een wereld waarin digitale tools ons leven vergemakkelijken, is het cruciaal om alert te blijven op de risico's die deze met zich meebrengen. De FBI heeft recentelijk een dringende waarschuwing uitgegeven over gratis online bestandconverters en YouTube-downloaders, en het is van groot belang dat u deze informatie ter harte neemt. Het gebruik van deze tools kan u in gevaar brengen voor hacking en malware-infecties. De Waarschuwing van de FBI Het Denver Field Office van de FBI heeft gewaarschuwd voor gratis online bestandconversietools die schadelijke software op uw systeem kunnen installeren of gevoelige gegevens kunnen verzamelen. Deze 'booby-trapped' converters zijn beschikbaar in zowel offline als online versies en voltooien de conversie zoals beloofd, maar voegen tegelijkertijd een ongewenste dosis malware toe aan het eindresultaat. Criminelen maken gebruik van gratis online documentconverters om malware op de computers van slachtoffers te installeren, wat kan leiden tot ernstige incidenten zoals ransomware-aanvallen. Cybercriminelen wereldwijd gebruiken allerlei soorten gratis documentconverters of downloadtools. Dit kan een website zijn die beweert een bepaald bestandstype naar een ander te converteren, zoals van .doc naar .pdf, of het kan een tool zijn die bestanden samenvoegt, zoals het combineren van meerdere .jpg-bestanden in één .pdf-bestand. Ook programma's die claimen MP3- of MP4-bestanden te downloaden, zijn niet veilig. De Gevaren van Online Converters Deze converters zijn vaak websites die beweren bestandstypen te kunnen omzetten, bijvoorbeeld van een Word-document naar een PDF of van een MP3 naar een MP4. Sommige sites bieden ook de mogelijkheid om bestanden samen te voegen, zoals het combineren van twee PDF's of JPG's in één PDF met meerdere pagina's. Het gebruik van derde partijen om video's van YouTube en andere websites te downloaden, kan u ook blootstellen aan deze risico's. De FBI heeft opgemerkt dat alle bestanden die voor conversie worden ingediend, worden gescand op persoonlijk identificeerbare informatie, waaronder sociale zekerheidsnummers, geboortedata, adressen en telefoonnummers. Bovendien, als de converter malware toevoegt aan het bestand dat u downloadt en opent, loopt u het risico uw bankgegevens en crypto-informatie, zoals seed phrases en wallet-adressen, in gevaar te brengen, evenals lokaal opgeslagen wachtwoorden. Kun Je Online Bestandconverters Vertrouwen? Wilt u een bestandstype omzetten of een watermerk verwijderen? Misschien overweegt u een gratis online converter. Maar hoe veilig zijn deze tools? Welke kunt u met een gerust hart gebruiken? De malware die door deze converters wordt verspreid, kan hackers toegang geven tot uw computer. De FBI meldt dat "veel slachtoffers zich pas realiseren dat ze zijn geïnfecteerd met malware als het te laat is," met als gevolg dat hun identiteit wordt gestolen of dat hun computer wordt getroffen door ransomware. Hoe U Zichzelf Kunt Beschermen Tegen Malware van Bestandsconverters De FBI raadt aan om rustig na te denken en bewust te zijn van uw online activiteiten. Zorg ervoor dat uw antivirussoftware up-to-date is en klaar om eventuele bedreigingen aan te pakken. Vermijd daarnaast het gebruik van onbetrouwbare online converters of downloadtools. Hoewel er legitieme online bestandconversietools beschikbaar zijn, kan het soms moeilijk zijn om het verschil te zien. Er zijn betrouwbare programma's beschikbaar voor vrijwel elke gewenste bestandconversie. Voor gevallen zoals het omzetten van PDF naar Excel heeft u zelfs geen derde partij nodig. U kunt bijvoorbeeld Python gebruiken om een afbeelding naar een PDF te converteren; soms kan het eenvoudigweg wijzigen van de bestandsextensie al voldoende zijn. Daarnaast kunt u screenshotbeheertools zoals ShareX of Snagit gebruiken voor eenvoudige conversies, terwijl programma's zoals Photoshop en Lightroom ook geschikt zijn, hoewel ze wellicht wat overkill zijn voor basistaken. Een gezonde dosis gezond verstand en basiskennis van cybersecurity kan een wereld van verschil maken in uw online bescherming. Mocht u vermoeden dat u al bent gehackt, wijzig dan onmiddellijk uw wachtwoorden en neem contact op met uw bank om actieve credit- of debetkaarten te annuleren. Conclusie De waarschuwing van de FBI over gratis online bestandconverters is een belangrijke herinnering aan de risico's die verbonden zijn aan het gebruik van schijnbaar onschuldige digitale tools. Blijf alert, gebruik betrouwbare bronnen en bescherm uw persoonlijke informatie. Uw digitale veiligheid hangt ervan af. -

Zal Apple in het Verenigd Koninkrijk achterdeurtjes creëren, waardoor overheidsinstanties toegang krijgen tot persoonlijke gegevens?

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

Apple: Britse tech-experts moeten adviseren over ‘verwoestende’ crypto-greep van het VK Een tot nu toe onbekende Britse organisatie – die zelfs door de overheid misschien vergeten is – staat op het punt betrokken te raken bij een wereldwijde technische en financiële strijd, met dreigingen van Apple om zich uit het VK terug te trekken. Deze maand wordt een obscuur Brits overheidscomité gevraagd om de Binnenlandse Zaken-minister Yvette Cooper te adviseren over de vraag of de regering moet doorgaan met haar eisen aan Apple om Britse agenten toegang te geven tot een geheim achterdeurtje in het iCloud Advanced Data Protection-systeem. Dit zou Britse spionnen in staat stellen om heimelijk gebruikersgegevens te kopiëren en te lezen. Het overheidscomité, de Technical Advisory Board (TAB), is belast met het beoordelen van geheime juridische bevelen die aan internetcommunicatiebedrijven zijn gegeven om toezicht te houden op hun gebruikers, e-mails en bestanden te kopiëren, of om hun gesprekken en video’s te monitoren. Uit onderzoeken door Computer Weekly deze week blijkt verbazingwekkend dat het Ministerie van Binnenlandse Zaken er niet in is geslaagd de contracten voor TAB-leden te verlengen. Volgens een lek naar de Washington Post heeft het Ministerie van Binnenlandse Zaken in januari een “Technical Capability Notice” aan Apple uitgevaardigd, waarin het bedrijf werd opgedragen om “elektronische bescherming te verwijderen” om “toegang te verlenen tot gegevens die anders door encryptie onbereikbaar zijn.” Apple heeft 28 dagen de tijd om de minister te verzoeken het bevel te heroverwegen. Overheidsplannen ‘verwoestend’ voor innovatie in het VK Na het indienen van een herzieningsverzoek is Cooper wettelijk verplicht om de adviesraad te vragen om de “financiële gevolgen” voor Apple te overwegen als het bedrijf aan de eisen voldoet. “Het verplichten van Apple om de integriteit en beveiliging van hun veiligste wereldwijde datastorage-systeem te vernietigen, zou verwoestend zijn voor de reputatie van het VK als centrum voor veilige digitale innovatie,” aldus EU- en beveiligingsconsultant professor Ian Brown. “Het zou ook ongelooflijk naïef en gevaarlijk zijn, gezien de recente onthullingen over China die soortgelijke achterdeuren in het Amerikaanse telecommunicatiesysteem gebruiken om ongehinderd door Amerikaanse gesprekken en telefoongegevens te navigeren.” De Technical Advisory Board van het VK zou wettelijk de “belangen van personen die verplichtingen opgelegd kunnen krijgen” moeten vertegenwoordigen. Maar Apple is nooit vertegenwoordigd geweest in de TAB, net als Google, Meta of andere Amerikaanse en Europese bedrijven die vergelijkbare mogelijkheden bieden en die met soortgelijke geheime bevelen bedreigd kunnen worden. Apple heeft in een verklaring uit 2024 verklaard dat het bedrijf “nooit een achterdeurtje zou bouwen.” Als het onder juridische druk komt te staan, waarschuwde het bedrijf dat het “cruciale beveiligingsfuncties publiekelijk uit de Britse markt zou terugtrekken, waardoor Britse gebruikers deze bescherming zouden verliezen.” Deze verklaring van Apple werd gepubliceerd als tegenreactie op meerdere wijzigingen van de Investigatory Power Act (IPA) uit 2016 die toen in het Britse parlement werden overwogen. Specialisten in industrie-regulering verwachten dat als het Ministerie van Binnenlandse Zaken volhardt, Apple zich uit het VK zou moeten terugtrekken. De gevolgen voor de “groei”-plannen van de Britse regering zouden enorm kunnen zijn. Ministerie kan wereldwijde regulator voor encryptie worden In een eerdere uitdaging aan het parlement verklaarde Apple dat de wetten die het VK wilde “effectief het Ministerie van Binnenlandse Zaken de wereldwijde regulator voor elk technologiebedrijf zouden maken met een enkele dochteronderneming (ongeacht of deze zich in het Verenigd Koninkrijk bevindt) die telecommunicatiediensten in het VK aanbiedt.” “Er is geen reden waarom het VK de autoriteit zou moeten hebben om voor burgers van de wereld te beslissen of zij gebruik kunnen maken van de bewezen beveiligingsvoordelen die voortvloeien uit end-to-end encryptie.” De memo vroeg zich af of de Britse regering enige daadwerkelijke macht had om Amerikaanse bedrijven te controleren en merkte op dat “de IPA pretendeert extraterritoriaal van toepassing te zijn, waardoor het Ministerie van Binnenlandse Zaken kan beweren dat het geheime eisen kan opleggen aan aanbieders die zich in andere landen bevinden en die wereldwijd op hun gebruikers van toepassing zijn” (nadruk toegevoegd). Tot nu toe heeft Apple zich niet gehouden aan de claims van het VK dat het wettelijke rechten heeft om geheimhouding in het buitenland op te leggen. Volgens de overheidswebsite heeft de Technical Advisory Board een “onafhankelijke” voorzitter, twee andere onafhankelijke leden, zes “industrievertegenwoordigers” en een onbekend aantal ambtenaren en medewerkers van inlichtingendiensten van organisaties zoals GCHQ en de National Crime Agency. De “onafhankelijke” voorzitter van de raad is Jonathan W Hoyle, een voormalige ambtenaar en adjunct-directeur van de GCHQ-signaalintelligentieagentschap. Tegelijkertijd met zijn herhaalde contracten als voorzitter van de TAB sinds 2015, is de heer Hoyle overgestapt van GCHQ naar de functie van Europese vice-president van Lockheed Martin, de belangrijkste leverancier van signalerings- en surveillancetechnologie aan de Britse en Amerikaanse regeringen. Een tweede “onafhankelijke” TAB-lid, de heer Alan Burnett, is al die tijd Product Manager bij Roke Manor Research Ltd, een andere belangrijke Britse leverancier van signalerings- en surveillancetechnologie aan GCHQ. In 2011 pochte de heer Burnett samen met Roke Manor dat zij de eersten waren die “Aquila - de meest geavanceerde wettelijke afluister- en cyberonderzoeker” bouwden die werkte op 100 GHz en GCHQ en andere inlichtingendiensten in staat stelde “100 procent van de inhoud 100 procent van de tijd te inspecteren.” Zes “industrievertegenwoordigers” worden ook vermeld, maar niemand van hen lijkt de training of ervaring te hebben die hen zou helpen de Binnenlandse Zaken-minister te adviseren over “financiële gevolgen”. Contracten TAB-leden verlopen Onderzoeken door Computer Weekly hebben onthuld dat het Ministerie van Binnenlandse Zaken niet nauwlettend heeft toegezien op de ondersteuning of het beheer van het lidmaatschap van de Raad. Volgens een persbericht van de overheid uit 2022 is het contract voor de voorzitter in augustus verlopen en zijn de contracten van alle TAB-leden, op twee na, vorige maand verlopen. Toen werd gevraagd of de contracten recentelijk door de Binnenlandse Zaken-minister waren verlengd, beweerde een persvoorlichter aanvankelijk dat TAB “een niet-departementaal overheidscomité” was. Ze verwees vervolgens onze vraag door naar een e-mailadres van het Ministerie van Binnenlandse Zaken voor de Raad, dat op de overheidswebsite staat vermeld. De positie van het Ministerie van Binnenlandse Zaken veranderde echter nadat twee leden van TAB Computer Weekly vertelden dat zij zich niet bewust waren van het feit dat hun contracten waren verlopen. TAB-lid Neil Brown van Decoded Legal belde het Ministerie van Binnenlandse Zaken en kreeg te horen dat zijn contract “voor een verdere termijn zou worden verlengd.” “Ik ben u dankbaar dat u dat heeft aangegeven,” voegde hij eraan toe. De heer Brown zei verder dat hij niet in staat was om commentaar te geven op de vraag of TAB het concept van de Technical Capability Notice aan Apple had gezien, noch of het Ministerie van Binnenlandse Zaken TAB officieel had gevraagd om een herziening uit te voeren. Een Britse achterdeur die aan Apple-gebruikers wordt opgelegd, zou de complexe beveiligingssystemen van Apple moeten ondermijnen en overwinnen. Deze systemen zijn in december 2022 geüpgraded, zoals het beveiligingshandboek van het bedrijf uitlegt. “Wanneer de gebruiker Advanced Data Protection inschakelt, initieert hun vertrouwde apparaat … de verwijdering van … service-sleutels uit de Apple-datacenters… Deze verwijdering is onmiddellijk, permanent en onherroepelijk. Nadat de sleutels zijn verwijderd, kan Apple geen toegang meer krijgen tot gegevens die worden beschermd door de service-sleutels van de gebruiker …” De gebruikersgegevens zijn dan “beschermd met de nieuwe sleutel, die uitsluitend door de vertrouwde apparaten van de gebruiker wordt beheerd en [is] nooit beschikbaar voor Apple.” Om te functioneren, zal de Britse Technical Capability Notice moeten uitleggen hoe Apple een manier zou kunnen creëren voor het VK om op verzoek de sleutels van geselecteerde Apple-apparaten van doelgebruikers te stelen. De methoden die normaal worden gebruikt, vallen aan op zogenaamde “eindpunten” (individuele of meerdere apparaten) in plaats van de versleuteling zelf te verzwakken, zoals soms wordt verondersteld. Als Amerikaanse wetgevers nu eisen dat Apple de specifieke eisen onthult die het VK aan het bedrijf wil stellen, zal het mogelijk zijn voor Amerikaanse technische experts om te beoordelen of er iets aan de hand is. -

IT-directeuren waarschuwen voor een tsunami van cybercriminaliteit

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

In een wereld waar technologie en digitalisering steeds centraler staan, zijn IT-directeuren van toonaangevende mondiale bedrijven de alarmbellen aan het luiden. Uit recent onderzoek van Naoris Protocol, waaraan 100 IT-directeuren van organisaties met een omzet van minimaal 300 miljoen dollar deelnamen, blijkt dat zij een onheilspellende toekomst voor ogen hebben: de kosten van cybercriminaliteit kunnen in 2030 wel eens de 15 biljoen dollar overschrijden. Ter vergelijking: dit bedrag evenaart het bruto binnenlands product van Duitsland, Japan en het Verenigd Koninkrijk samen! Bijna de helft van de ondervraagde IT-directeuren gelooft dat we binnen vijf jaar met dit enorme prijskaartje te maken zullen krijgen. En het wordt nog grimmiger; negen procent van hen waagt zelfs de voorspelling dat die kosten kunnen oplopen tot maar liefst 20 biljoen dollar. Deze cijfers zijn niet alleen schokkend, ze zijn een duidelijke oproep tot actie. Zorgwekkende trends in cybercriminaliteit De cijfers spreken boekdelen. Maar de impact van cybercriminaliteit reikt verder dan alleen financiële verliezen. Vier op de vijf IT-leiders (79%) hebben in de afgelopen twee jaar een aanzienlijke stijging van malware-aanvallen waargenomen. Driekwart van de respondenten meldde een toename in phishingaanvallen, en 68% ervaart een groei in ransomware- en DDoS-aanvallen. Dit zijn geen toevallige incidenten, maar signalen van een grotere golf die op het punt staat de wereld van IT en bedrijfsvoering te overspoelen. De menselijke factor Wat deze cijfers nog zorgwekkender maakt, is de rol van de menselijke factor in deze aanvallen. Cybercriminelen worden steeds slimmer, en hun technieken worden geavanceerder. Phishing-aanvallen zijn niet langer eenvoudig en gemakkelijk te herkennen; ze zijn nu vaak bijzonder overtuigend, waardoor zelfs de meest waakzame medewerkers in de val kunnen trappen. Organisaties moeten zich niet alleen richten op technologische oplossingen, maar ook investeren in training en bewustwording van hun personeel. Strategieën voor de toekomst Om deze dreiging het hoofd te bieden, moeten bedrijven proactief zijn in hun aanpak van cyberbeveiliging. Dit begint met het implementeren van robuuste beveiligingssystemen, maar het eindigt daar niet. Organisaties moeten een cultuur van veiligheid creëren, waarin elke medewerker zich verantwoordelijk voelt voor het beschermen van gevoelige informatie. Dit kan worden bereikt door regelmatige trainingen, het opzetten van simulaties van cyberaanvallen en het bevorderen van open communicatie over beveiligingskwesties. Daarnaast is samenwerking essentieel. Bedrijven moeten hun kennis en ervaringen delen om een collectieve verdediging op te bouwen tegen de steeds evoluerende dreigingen van cybercriminaliteit. Dit kan onder meer door deelname aan branche-organisaties en het opzetten van samenwerkingsverbanden met andere bedrijven en overheden. Een oproep tot actie De voorspellingen van IT-directeuren zijn een wake-up call voor bedrijven wereldwijd. De kosten van cybercriminaliteit zijn niet alleen cijfers op papier; ze vertegenwoordigen een reële bedreiging voor de stabiliteit en continuïteit van organisaties. Het is van cruciaal belang dat bedrijven deze waarschuwingen serieus nemen en onmiddellijk stappen ondernemen om hun cyberbeveiliging te versterken. In de komende jaren zullen de gevolgen van een falende cyberstrategie zich alleen maar verder doen voelen. De tijd om te handelen is nu. Door samen te werken, te investeren in technologie en bewustwording, en een cultuur van veiligheid te creëren, kunnen we een gemeenschappelijke front vormen tegen de opkomende tsunami van cybercriminaliteit. Laten we deze uitdaging aangaan, voordat het te laat is.-

- it

- veiligheid

-

(en 1 meer)

Getagt met:

-

Eurofiber Versterkt Beveiliging Tegen Quantumdreigingen met Innovatieve Samenwerking

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

In een wereld waar technologie in een razend tempo evolueert, staat Eurofiber aan de voorhoede van digitale beveiliging door een strategische samenwerking aan te gaan met Quantum Bridge, een toonaangevende Canadese leverancier van geavanceerde cryptografische oplossingen. Deze samenwerking markeert een belangrijke stap in de strijd tegen de opkomende quantumdreigingen die onze digitale infrastructuur kunnen ondermijnen. Met de integratie van de baanbrekende beveiligingssoftware van Quantum Bridge, gevestigd in Toronto, in zijn netwerkinfrastructuur, bereidt Eurofiber zich voor op de uitdagingen die quantumcomputers met zich meebrengen. Quantum Bridge is niet alleen bezig met het ontwikkelen van een quantum-internet, maar biedt ook innovatieve oplossingen die traditionele en quantumtechnologie combineren. De Distributed Symmetric Key Establishment (DSKE)-technologie van Quantum Bridge is een krachtige beveiligingsoplossing die naadloos aansluit op bestaande firewalls en infrastructuren. Eurofiber benadrukt dat deze technologie een cruciale aanvulling vormt op de SRX-firewalls van Juniper Networks, waarmee ze hun klanten een robuuste en toekomstbestendige beveiliging kunnen garanderen. Eric Kuisch, COO van Eurofiber, legt uit: “In de afgelopen jaren hebben we verschillende geavanceerde methoden getest, waaronder Post Quantum Cryptography, Quantum Key Distribution (QKD) en DSKE. Onze focus ligt op het creëren van een schaalbare en veilige omgeving voor onze zakelijke klanten.” Wat DSKE bijzonder maakt, is de volledig geautomatiseerde manier van het aanmaken en verdelen van symmetrische sleutels. Dit proces vereist geen complexe berekeningen of asymmetrische encryptie, wat het zowel efficiënt als gebruiksvriendelijk maakt. DSKE is de eerste technologie in de sector die de schaalbaarheid van Public Key Infrastructure (PKI) combineert met de veiligheid van QKD en de eenvoud van voorafgedeelde sleutels. Recentelijk heeft Eurofiber met succes de DSKE-technologie gedemonstreerd in een beveiligde omgeving. Tijdens een bijeenkomst van centrale banken in Rome werden de cryptografische risico’s van de opkomst van quantumcomputing besproken door vertegenwoordigers van de G7-landen. Eurofiber toonde aan hoe de DSKE-technologie in combinatie met Juniper Networks SRX-firewalls kan bijdragen aan een veiliger financieel systeem, dat bestand is tegen aanvallen van kwaadwillenden die gebruikmaken van quantumcomputers. Deze samenwerking en de implementatie van geavanceerde beveiligingstechnologieën zijn niet alleen een reactie op de dreigingen van vandaag, maar ook een proactieve stap naar een veilige digitale toekomst. Eurofiber blijft zich inzetten voor de bescherming van zijn klanten en het waarborgen van de integriteit van hun gegevens in een steeds veranderende technologische landschap. Met deze inspirerende ontwikkelingen zet Eurofiber de toon voor de toekomst van digitale beveiliging, waarin innovatie en samenwerking hand in hand gaan om de uitdagingen van de quantumrevolutie het hoofd te bieden.-

- veiligheid

- internet

-

(en 1 meer)

Getagt met:

-

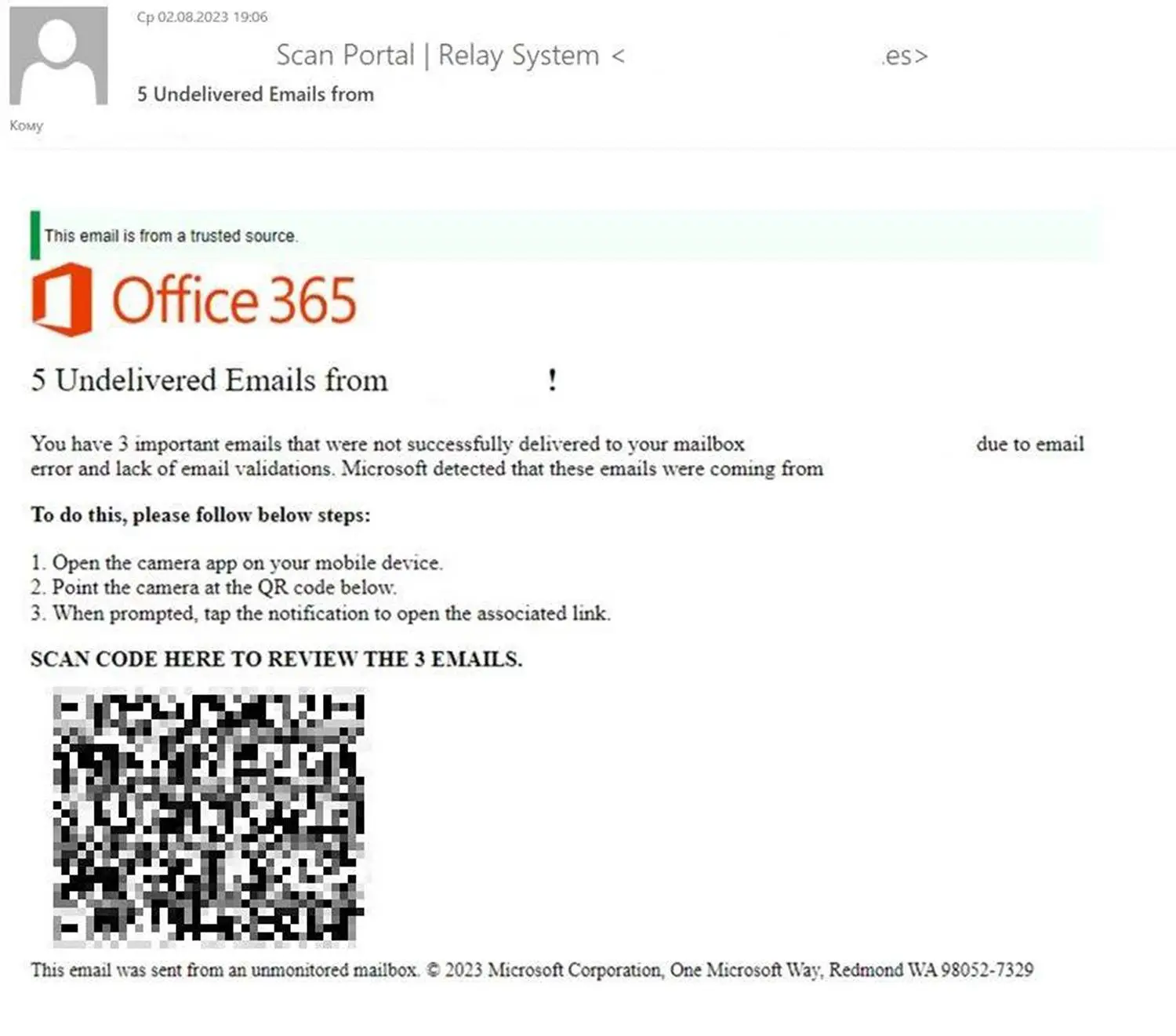

Meer dan de helft van de QR-codes die je tegenkomt, zijn in feite spam

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

QR-codes: Van Handig Hulpmiddel tot Cyberrisico QR-codes, ooit beschouwd als een onschuldige en praktische manier om informatie te delen, vormen tegenwoordig een toenemend cyberrisico. Onderzoek van Cisco Talos onthult dat bijna 60% van de e-mails met QR-codes spam bevat, waarbij sommige linken naar phishingwebsites die erop uit zijn persoonlijke gegevens te stelen. Dit probleem wordt verergerd door het feit dat kwaadaardige QR-codes vaak traditionele antispamfilters weten te omzeilen. De reden hiervoor is dat ze als afbeeldingen moeilijker te herkennen zijn dan reguliere URL's, wat betekent dat dergelijke phishing-e-mails onopgemerkt kunnen blijven. Om dit probleem aan te pakken, adviseert Cisco Talos om kwaadaardige QR-codes te neutraliseren voordat ze de kans krijgen om zich te verspreiden. Er zijn effectieve technieken die kunnen worden ingezet, zoals het verbergen van zwart-witte datamodules of het verwijderen van herkenningspatronen in de hoeken van de code. Deze aanpassingen maken QR-codes onleesbaar voor scanners, waardoor de kans dat gebruikers schadelijke links openen, aanzienlijk wordt verkleind. Hoewel het neutraliseren van schadelijke URL's, ook wel 'defang' genoemd, een gangbare praktijk is, blijft het een uitdaging als het om QR-codes gaat. Veel antispamsystemen zijn niet in staat om QR-codes in e-mails of afbeeldingen te herkennen. Bovendien passen cybercriminelen hun technieken aan, bijvoorbeeld door QR-codes met Unicode in PDF-bestanden te verbergen, waardoor ze nog moeilijker te detecteren zijn. QR-code Art en Risico's Een opkomende tactiek die het risico vergroot, is het gebruik van ‘QR code Art’. Hierbij worden QR-codes geïntegreerd in artistieke afbeeldingen, waardoor ze nauwelijks als QR-code herkenbaar zijn. Dit verhoogt de kans dat gebruikers onbewust schadelijke inhoud openen, omdat ze de codes niet als potentieel gevaarlijk beschouwen. Jan Heijdra, Field CTO bij Cisco, benadrukt het belang van voorzichtigheid: “Bij het scannen van onbekende QR-codes is er altijd een risico. Net zoals we gebruikers adviseren om niet op verdachte links te klikken, is het ook raadzaam om onbekende QR-codes te vermijden.” Hij voegt eraan toe dat, als het absoluut noodzakelijk is om een QR-code te scannen, het gebruik van een QR-code-decoder een slimme zet is. Hiermee kunnen gebruikers de gecodeerde URL inspecteren voordat ze deze openen, wat hen helpt om potentiële dreigingen te identificeren. Verificatie van de Bron Het is van cruciaal belang om altijd de bron van een QR-code te verifiëren, vooral in e-mails of op openbare plaatsen waar de risico's voor de cybersecurity hoger kunnen zijn. Cybercriminelen profiteren vaak van de onoplettendheid van gebruikers, en zelfs een ogenschijnlijk onschuldig uitziende QR-code kan schadelijk zijn. Om het risico te minimaliseren, kunnen gebruikers de volgende richtlijnen in acht nemen: 1. Wees Voorzichtig met Onbekende Codes: Scan geen QR-codes die je niet herkent, vooral niet als ze in e-mails of op openbare plekken zijn geplaatst. 2. Controleer de URL: Gebruik een QR-code-decoder om de verborgen URL te inspecteren voordat je deze opent. Dit kan helpen om te bepalen of de link veilig is. 3. Verifieer de Bron: Zorg ervoor dat de QR-code afkomstig is van een betrouwbare bron. Dit is vooral belangrijk bij e-mails die je niet verwachtte of die van onbekende afzenders komen. 4. Gebruik Beveiligingssoftware: Zorg ervoor dat je smartphone is uitgerust met de nieuwste beveiligingssoftware, die kan helpen bij het detecteren van schadelijke inhoud. 5. Educatie is Sleutel: Blijf op de hoogte van de laatste cyberdreigingen en educatieve bronnen die je kunnen helpen om veilig om te gaan met technologie. Conclusie QR-codes bieden gemak, maar ze brengen ook nieuwe uitdagingen met zich mee op het gebied van cybersecurity. Door bewust te zijn van de risico's en voorzorgsmaatregelen te nemen, kunnen gebruikers zichzelf beter beschermen tegen potentiële gevaren. Het is van essentieel belang om altijd kritisch te blijven en de nodige stappen te ondernemen om gegevens en privacy te waarborgen in een wereld waar cyberdreigingen voortdurend evolueren. -

Cyberveilig Nederland Lanceert een Vernieuwd Cybersecurity Woordenboek

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

In een spannende stap richting een veiliger digitaal landschap, heeft Cyberveilig Nederland wederom haar Cybersecurity Woordenboek uitgebracht. Dit initiatief beoogt om de complexe jargon van de cybersecurity-sector toegankelijk te maken voor iedereen. Met maar liefst 780 zorgvuldig geselecteerde termen, biedt dit woordenboek een heldere uitleg van veelgebruikte begrippen die voor velen nog steeds als abracadabra aanvoelen. Het doel? Bedrijven en organisaties ondersteunen in het begrijpelijk maken van rapporten, offertes en adviezen over digitale veiligheid. De vernieuwde woordenlijst vormt een essentiële brug tussen vakspecialisten en de afnemers van cybersecuritydiensten. Volgens Cyberveilig Nederland is het geen geheim dat cybertaal niet voor iedereen vanzelfsprekend is. Termen zoals ‘vulnerability’, ‘data-exfiltratie’ en ‘cyberhygiëne’ vliegen vaak om je oren, maar blijven voor de niet-professional een raadsel. Een Samenwerkingsverband van Kennis en Innovatie Dit is alweer de vierde druk van het woordenboek, tot stand gekomen in samenwerking met meer dan negentig organisaties. De geactualiseerde lijst houdt rekening met de laatste ontwikkelingen, zoals de nieuwe verordening cyberweerbaarheid (CRA) en de Cyberbeveiligingswet (Cbw/NIS2). Tijdens het ECP Jaarfestival in Den Haag overhandigde Petra Oldengarm, directeur van Cyberveilig Nederland, het allereerste exemplaar aan Arie van Bellen, directeur van kennisorganisatie ECP | Platform voor de Informatiesamenleving. Een moment dat symbool staat voor de groeiende samenwerking in de sector. Oldengarm benadrukt dat het woordenboek een onmisbaar hulpmiddel is voor Chief Information Security Officers (CISO’s) die complexe informatie helder moeten overbrengen aan bestuurders. Het vergemakkelijkt ook de vergelijking van offertes van verschillende cybersecuritydiensten, wat cruciaal is in een tijd waarin elke seconde telt in de strijd tegen cyberdreigingen. Een Duurzaam en Toegankelijk Middel ECP-directeur Van Bellen wijst op de voortdurende expansie van het vakgebied en het belang van samenwerking om nieuwe termen en bijbehorende uitleg te blijven ontwikkelen. In een tijd waarin cyberdreigingen steeds geavanceerder worden, is het essentieel dat zowel professionals als organisaties goed geïnformeerd zijn. Vanwege milieuoverwegingen is het woordenboek primair online beschikbaar en als PDF-download. Dit maakt het voor organisaties ook mogelijk om de lijst op hun eigen websites te plaatsen, wat de toegankelijkheid verder vergroot. Fysieke exemplaren worden enkel op verzoek gedrukt en verstuurd, zodat de impact op het milieu geminimaliseerd blijft. Een Toekomst vol Mogelijkheden Met deze nieuwste editie van het Cybersecurity Woordenboek zet Cyberveilig Nederland een significante stap naar een veiliger digitale toekomst. Door het toegankelijk maken van complexe terminologie, wordt niet alleen de kennis vergroot, maar ook de samenwerking binnen de sector versterkt. De weg naar een veiligere digitale wereld begint met begrijpelijke communicatie, en dit woordenboek is daar de sleutel toe. In deze snel veranderende digitale wereld is begrip van cybersecurity essentieel. Of je nu een ondernemer, IT-professional of gewoon een geïnteresseerde burger bent, het Cybersecurity Woordenboek biedt de kennis die je nodig hebt om de uitdagingen van de digitale veiligheid aan te gaan. Laten we samen de handen ineenslaan en werken aan een veiliger Nederland!-

- veiligheid

- internet

-

(en 1 meer)

Getagt met:

-

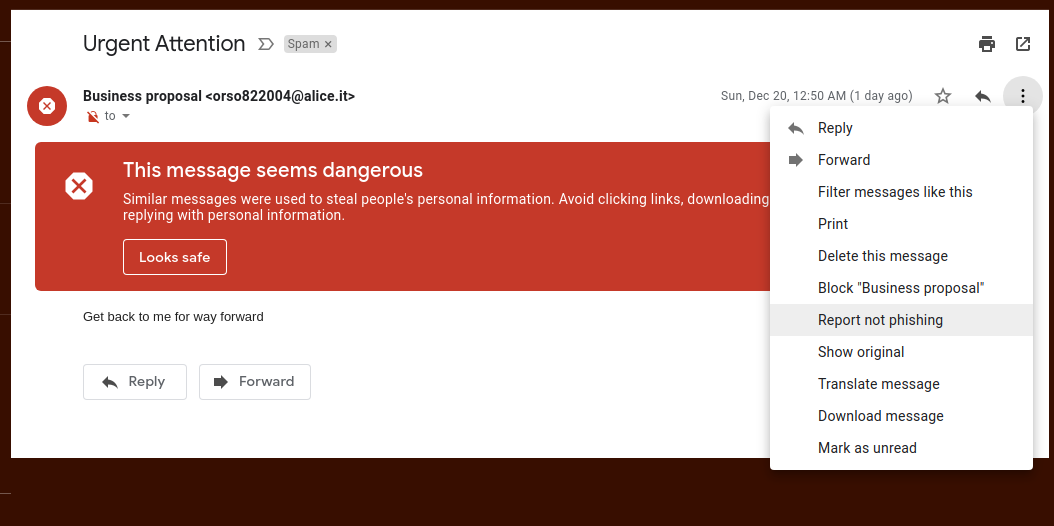

IT-beveiliger Check Point heeft recentelijk een omvangrijke phishing-campagne aan het licht gebracht die gebruikmaakt van vervalste Gmail-accounts. Deze campagne, aangeduid als de CopyRh(ight)adamantys-campagne, maakt gebruik van een nieuwe versie van de Rhadamanthys Stealer om e-mails te versturen die lijken te komen van gerenommeerde bedrijven, met als doel gevoelige informatie te stelen. De aanvallers, die zich voordoen als legitieme bedrijven, manipuleren hun slachtoffers door hen te waarschuwen voor vermeende copyrightschendingen op hun persoonlijke Facebookpagina’s. Met behulp van vakkundig vervalste Gmail-accounts worden de e-mailadressen en de communicatie afgestemd op de specifieke doelgroep om zo de geloofwaardigheid te verhogen. Deze tactiek vergroot de kans dat slachtoffers in de val trappen van deze oplichters. De phishing-campagne richt zich op diverse continenten, waaronder Europa, en steekt de kop op in verschillende sectoren. Ongeveer 70 procent van de geïmiteerde bedrijven bevindt zich in de entertainment- en mediasector, evenals in de technologie- en softwaresector. Check Point vermoedt dat deze kwaadaardige operatie wordt uitgevoerd door een cybercriminele groep die enkel uit is op financieel gewin, zonder enige steun van overheidsinstanties. Bijzonder verontrustend is dat uit onderzoek van Febelfin blijkt dat er in 2023 alleen al door het imiteren van financiële instellingen maar liefst 40 miljoen euro is buitgemaakt van Belgische consumenten. Gemiddeld ontvangt een Belg dagelijks tussen de 70 en 100 e-mails. “Dat betekent dat er dagelijks ongeveer 1 miljard kansen zijn om via e-mail slachtoffers te maken in ons land,” legt Lieven Van Rentergem, security engineer bij Check Point Software Technologies, uit. “De phishing-campagne die we nu hebben ontdekt, bevestigt nogmaals dat we ons niet kunnen veroorloven om alleen op standaardbeveiliging te vertrouwen. Hackers worden steeds slimmer en weten moeiteloos de basisbeveiliging van grote spelers zoals Google of Microsoft te omzeilen.” Op het moment dat Check Point Research deze phishing-campagne blootlegde, ontving het bedrijf zelf meldingen van phishing-lokkers die zich voordeden als Check Point. Dit wijst erop dat de Rhadamanthys Stealer steeds breder wordt ingezet en dat de dreiging van phishing steeds serieuzer moet worden genomen. In deze tijd waarin digitale communicatie de norm is, zijn we allemaal kwetsbaar voor dergelijke aanvallen. Het is van cruciaal belang om niet alleen bewustzijn te creëren, maar ook proactieve stappen te ondernemen om onszelf te beschermen tegen cybercriminaliteit. Neem altijd de tijd om e-mails zorgvuldig te controleren, vooral als ze afkomstig lijken te zijn van vertrouwde bronnen, en wees alert op verdachte verzoeken om persoonlijke informatie. Laten we samen de strijd aangaan tegen deze cyberdreigingen en zorgen dat we niet ten prooi vallen aan de slinkse tactieken van oplichters. Veiligheid begint bij onszelf; laten we waakzaam blijven en elkaar informeren over de gevaren van phishing en andere vormen van cybercriminaliteit.

-

Firefox heeft een veiligheidsprobleem, maar er is een oplossing.

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

Als je Firefox gebruikt of hebt geïnstalleerd, is het van cruciaal belang om je browser onmiddellijk bij te werken. Er is namelijk een ernstig beveiligingslek ontdekt, aangeduid als CVE-2024-9680, dat momenteel actief door hackers wordt uitgebuit. Dit kwetsbare punt betreft een ‘use-after-free’ probleem in de animatietijdlijnen van Firefox en kan op afstand worden misbruikt. Dit betekent dat kwaadwillenden je browser kunnen manipuleren, simpelweg door je naar een gemanipuleerde website te leiden. In sommige gevallen kan het al voldoende zijn om de pagina te openen om malware op je systeem te krijgen. Mozilla beveelt aan om zo snel mogelijk te upgraden naar Firefox 131.0.2, Firefox ESR 128.3.1 of Firefox ESR 115.16.1. Het goede nieuws is dat Firefox standaard automatisch updates uitvoert, dus voor de meeste gebruikers is deze belangrijke patch wellicht al geïnstalleerd. Ben je niet zeker of je de juiste versie hebt? Geen zorgen! Klik rechtsboven in Firefox op de drie streepjes, ga naar 'Help' en klik vervolgens op 'Over Firefox' om je versie te controleren. Is je versie ouder dan de aanbevolen updates? Dan is het tijd om de laatste versie te installeren. Neem geen risico’s en zorg ervoor dat je browser veilig en up-to-date is!-

- 1

-

-

- internet

- veiligheid

-

(en 1 meer)

Getagt met: