Doorzoek de gemeenschap

Toont resultaten voor tags 'pissing'.

1 resultaat gevonden

-

Geavanceerde Phishingcampagne: CAPTCHA als Wapen

Eater voegde een een nieuwsbericht toe onder Nieuwsberichten

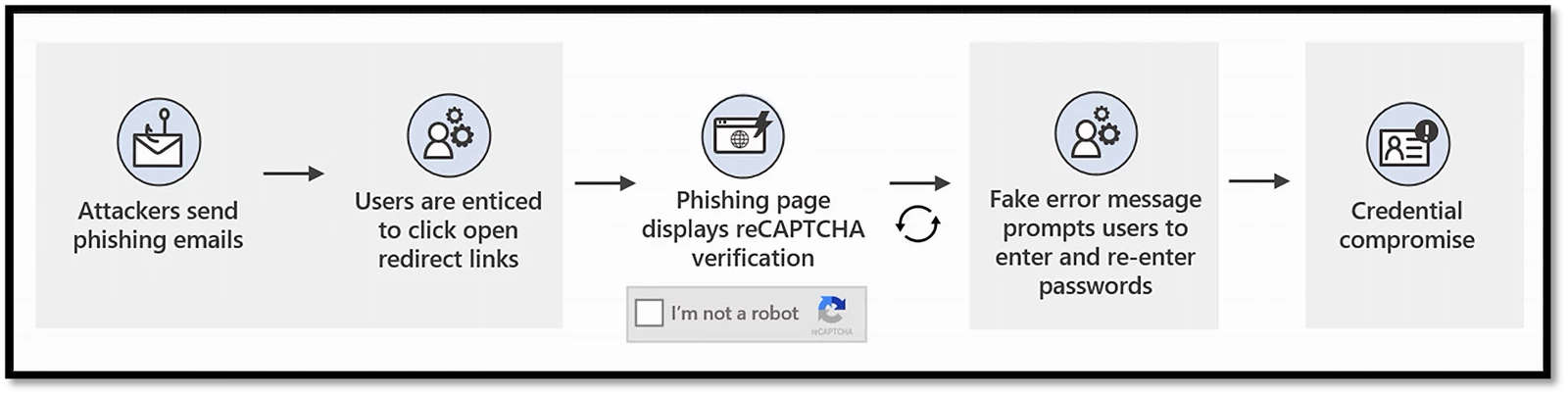

CloudSEK heeft een geavanceerde phishingcampagne onthuld die zich richt op de verspreiding van de Lumma Stealer-malware, een ernstige bedreiging voor Windows-gebruikers. Deze techniek maakt gebruik van misleidende verificatiepagina's die gebruikers onbewust schadelijke commando's laten uitvoeren. Hoewel de campagne zich voornamelijk richt op Lumma Stealer, kan deze methode mogelijk worden aangepast voor een breed scala aan andere schadelijke software. De campagne maakt gebruik van vertrouwde platforms zoals Amazon S3 en verschillende Content Delivery Networks (CDN’s) om phishingwebsites te hosten. Hier wordt modulaire malware aangeboden, waarbij het initiële uitvoerbare bestand extra componenten of modules downloadt. Dit bemoeilijkt detectie en analyse aanzienlijk. De Infectieketen: Hoe het Werkt De infectieketen begint wanneer slachtoffers worden gelokt naar phishingwebsites die legitieme Google CAPTCHA-verificatiepagina's nabootsen. Criminelen presenteren deze pagina's als een noodzakelijke verificatiestap, waardoor gebruikers denken dat ze een standaardbeveiligingscontrole voltooien. Zodra de gebruiker op de knop "Verifiëren" klikt, activeert een verborgen JavaScript-functie een base64-gecodeerd PowerShell-commando dat op het klembord van de gebruiker wordt gekopieerd zonder dat deze het merkt. Vervolgens instrueert de phishingpagina de gebruiker om een reeks ongebruikelijke stappen uit te voeren, zoals het openen van het dialoogvenster Uitvoeren (Win+R) en het plakken van het commando. Wanneer de instructies worden opgevolgd, wordt het PowerShell-commando uitgevoerd in een verborgen venster, wat detectie door het slachtoffer vrijwel onmogelijk maakt. Dit verborgen PowerShell-commando maakt verbinding met een externe server om extra inhoud te downloaden, zoals een tekstbestand (a.txt) met instructies voor het verkrijgen en uitvoeren van de Lumma Stealer-malware. Zodra de malware op het systeem is geïnstalleerd, legt deze verbinding met door de aanvallers gecontroleerde domeinen, waardoor de aanvallers toegang krijgen tot gevoelige gegevens en verdere schadelijke activiteiten kunnen uitvoeren. Proactieve Verdediging tegen Phishingcampagnes Om deze phishingcampagne effectief tegen te gaan, moeten zowel gebruikers als organisaties prioriteit geven aan beveiligingsbewustzijn en proactieve verdedigingsmaatregelen implementeren. De misleidende aard van deze aanvallen, vermomd als legitieme verificatieprocessen, benadrukt het belang van het informeren van gebruikers over de gevaren van het volgen van verdachte prompts, vooral wanneer hen wordt gevraagd onbekende commando's te kopiëren en te plakken. Het is essentieel om gebruikers te trainen in het herkennen van phishingtactieken en hen aan te moedigen om vraagtekens te zetten bij onverwachte CAPTCHA-verificaties en onbekende instructies die het uitvoeren van systeemcommando's omvatten. Robuuste Endpoint-bescherming en Geavanceerde Beveiligingstools Het implementeren van geavanceerde beveiligingstools is cruciaal om PowerShell-gebaseerde aanvallen te voorkomen. Aangezien de aanvallers in deze campagne sterk afhankelijk zijn van PowerShell, moeten organisaties ervoor zorgen dat hun beveiligingsoplossingen activiteiten met betrekking tot PowerShell kunnen detecteren en blokkeren. Tools met gedragsanalyse en realtime monitoring kunnen ongebruikelijke commando-uitvoeringen detecteren en voorkomen dat malware wordt gedownload en geïnstalleerd. Daarnaast moeten organisaties hun netwerkverkeer monitoren op verdachte activiteiten. Beveiligingsteams moeten extra aandacht besteden aan verbindingen met nieuw geregistreerde of ongebruikelijke domeinen, die vaak door aanvallers worden gebruikt om malware te verspreiden of gevoelige gegevens te stelen. Het regelmatig bijwerken van systemen met de nieuwste patches is een cruciale verdedigingsmaatregel. Door frequente updates kunnen bekende kwetsbaarheden worden opgelost, waardoor aanvallers minder mogelijkheden hebben om verouderde software te misbruiken voor het verspreiden van malware zoals Lumma Stealer. Conclusie De toenemende complexiteit van cyberdreigingen, zoals de misleiding door valse CAPTCHA's en geavanceerde phishingcampagnes, vereist een proactieve en gelaagde beveiligingsaanpak. Organisaties en gebruikers moeten samenwerken om bewustzijn te creëren, verdachte activiteiten te herkennen en robuuste beveiligingsmaatregelen te implementeren. Alleen door deze gezamenlijke inspanningen kunnen we de risico's van cybercriminaliteit effectief verminderen en een veilige digitale omgeving waarborgen.