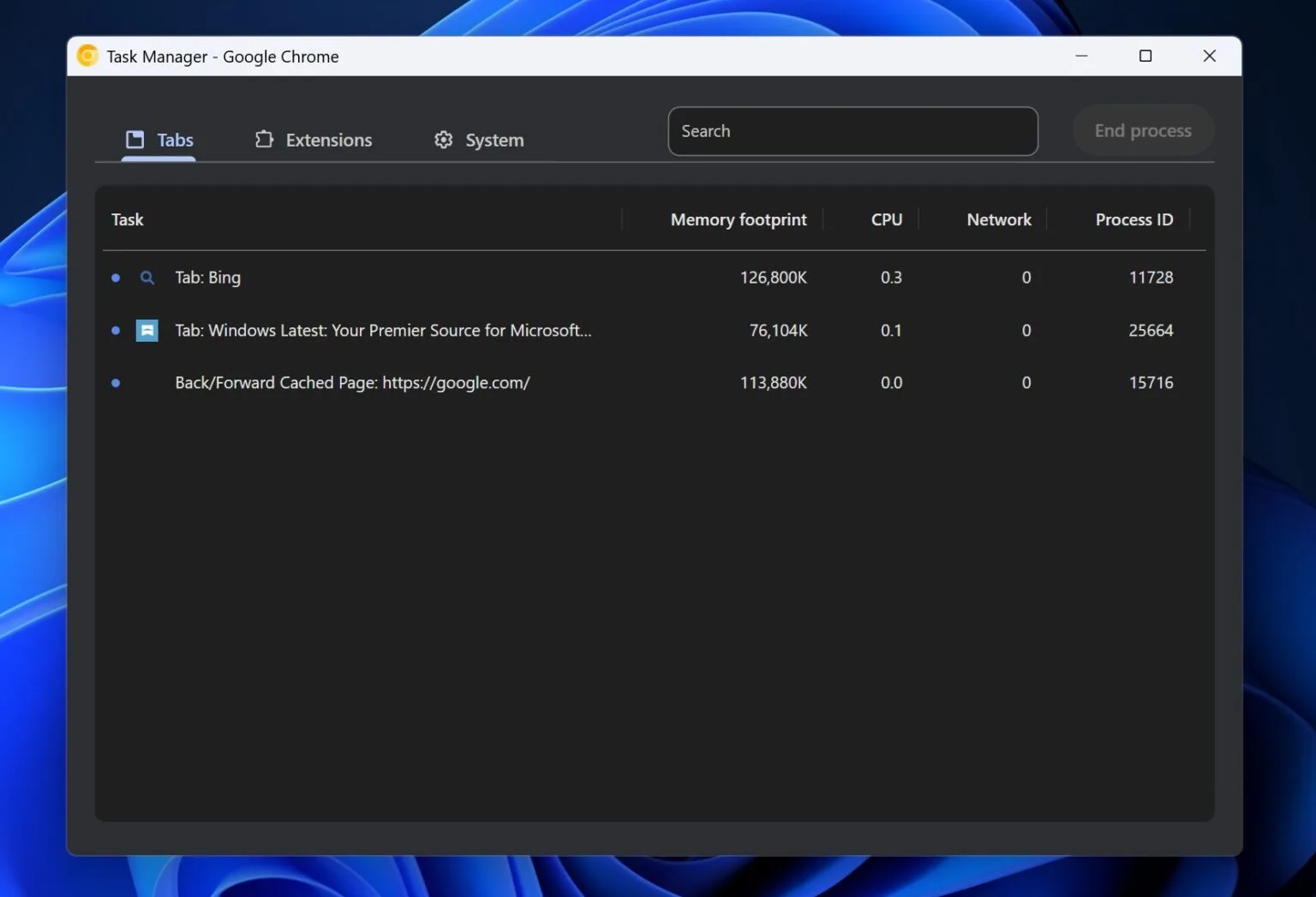

Deze veelbelovende tool maakt gebruik van kunstmatige intelligentie (AI) om beoordelingen van onafhankelijke platforms zoals Trustpilot en ScamAdvisor te analyseren en samen te vatten. Dit stelt gebruikers in staat om snel inzicht te krijgen in de reputatie van een webwinkel, voordat ze een aankoop doen. De functie kan eenvoudig worden benaderd via de optie "Pagina-informatie weergeven" in de adresbalk, waarna gebruikers op "Winkelbeoordeling" kunnen klikken onderaan de lijst.

De beschrijving van de "Winkelbeoordelingen" functie in Google Chrome luidt: "AI-gegenereerde samenvattingen van beoordelingen van onafhankelijke beoordelingswebsites zoals Trustpilot, ScamAdvisor, Google en meer." Dit is bijzonder waardevol, aangezien platforms zoals Trustpilot en ScamAdvisor gebruikers in staat stellen hun ervaringen met verschillende webwinkels te delen, zodat anderen kunnen bepalen of een winkel betrouwbaar is of niet.

Naar verluidt zal de AI-gegenereerde samenvatting van de "Winkelbeoordelingen" functie worden weergegeven in een informatiescherm, wat gebruikers een snel overzicht biedt van de reputatie van de winkel. Dit helpt hen om potentiële oplichting en teleurstellende winkelervaringen te vermijden. De integratie van AI-functies in de Google Chrome-browser past binnen de bredere strategie van Google om de kracht van kunstmatige intelligentie te benutten, zodat gebruikers gemakkelijker toegang hebben tot essentiële informatie.

Momenteel bevindt de "Winkelbeoordelingen" functie zich nog in de ontwikkelingsfase en is deze nog niet beschikbaar voor gebruikers. Chrome-gebruikers kunnen echter in de toekomst een update verwachten waarin deze waardevolle functie wordt uitgerold.

Met deze nieuwe toevoeging lijkt Google Chrome een stap dichterbij het creëren van een veiligere en meer transparante online winkelervaring te komen. Het gebruik van AI om informatie te filteren en te presenteren, kan consumenten niet alleen tijd besparen, maar ook helpen om weloverwogen beslissingen te nemen in een steeds complexere digitale markt. Blijf op de hoogte voor meer updates over deze spannende ontwikkeling!

275

• 0